La Base de Referencia de Seguridad de SAP (Security Reference Baseline, SRB) es una herramienta esencial para la gestión de la seguridad de SAP. Esta base de referencia de seguridad proporciona una visión general de los elementos clave de seguridad que deben estar presentes para un sistema SAP seguro. La SRB es una herramienta ampliamente utilizada por los administradores de sistemas SAP para asegurar que sus sistemas cumplan con los requisitos de seguridad necesarios. Esta base de referencia se actualiza periódicamente para proporcionar más información sobre los últimos requisitos de seguridad.

La SRB proporciona una guía para ayudar a los administradores de sistemas SAP a establecer una configuración segura para sus sistemas. Esto incluye la identificación y la configuración de los parámetros y opciones de seguridad adecuadas para los sistemas SAP. La SRB también contiene recomendaciones sobre cómo configurar los entornos de producción y de prueba de SAP para asegurar que los sistemas sean seguros. La SRB es una herramienta útil para los administradores de sistemas SAP al proporcionar un enfoque estructurado para garantizar la seguridad de los sistemas SAP.

Además de proporcionar un enfoque estructurado para la gestión de la seguridad de SAP, la SRB también proporciona material de referencia para el desarrollo y la implementación de un programa de seguridad de SAP. Esto incluye una lista de verificación para el seguimiento de los procedimientos de seguridad de SAP, una lista de verificación para el mantenimiento de la seguridad de SAP y una lista de verificación para el diseño de la arquitectura y la configuración de los sistemas SAP. También proporciona recomendaciones sobre cómo se deben implementar los procedimientos de seguridad de SAP y cómo se deben gestionar los riesgos de seguridad de SAP.

Finalmente, la SRB proporciona una guía para la evaluación de la seguridad de SAP. Esta guía incluye la identificación de los principales riesgos de seguridad de SAP, la realización de una evaluación de riesgos de seguridad de SAP y la definición de un plan de acción para abordar los riesgos de seguridad identificados. Esta guía también incluye recomendaciones sobre cómo se deben realizar las auditorías de seguridad de SAP y cómo se deben realizar las pruebas de seguridad de SAP.

En resumen, la Base de Referencia de Seguridad de SAP es una herramienta esencial para la gestión de la seguridad de SAP. Proporciona un enfoque estructurado para garantizar la seguridad de los sistemas SAP, así como material de referencia para el desarrollo y la implementación de un programa de seguridad de SAP. La SRB también ofrece una guía para la evaluación de la seguridad de SAP, que incluye recomendaciones sobre cómo se deben realizar las auditorías de seguridad de SAP y cómo se deben realizar las pruebas de seguridad de SAP.

Se pueden consultar los siguientes recursos para identificar la línea de base de seguridad de SAP:

Base de Referencia de Seguridad de SAP: Una Perspectiva es un documento oficial de SAP que proporciona información detallada sobre la línea de base de seguridad de SAP. El documento cubre todos los aspectos de la seguridad, desde el diseño de la arquitectura de la seguridad hasta la implementación de los procesos de seguridad.

Los recursos que se pueden consultar para identificar la línea de base de seguridad de SAP incluyen:

1. Documentación Oficial de SAP: Esta documentación oficial proporciona información detallada sobre los requisitos de seguridad necesarios para SAP. Esta documentación se actualiza regularmente con las últimas instrucciones de seguridad de SAP.

2. Guías de Seguridad de SAP: Estas guías proporcionan consejos prácticos sobre cómo implementar la línea de base de seguridad de SAP en un entorno específico.

3. Libros sobre Seguridad de SAP: Estos libros contienen información detallada sobre la línea de base de seguridad de SAP. Estos libros se actualizan regularmente para reflejar los últimos requisitos de seguridad de SAP.

4. Cursos de Formación de Seguridad de SAP: Estos cursos ayudan a los profesionales de TI a comprender los requisitos de seguridad de SAP y a implementar la línea de base de seguridad de SAP en su entorno.

5. Herramientas de Auditoría de Seguridad de SAP: Estas herramientas ayudan a los profesionales de TI a realizar una auditoría de seguridad completa en su entorno SAP. Estas herramientas también ayudan a identificar los riesgos de seguridad y a implementar las mejores prácticas de seguridad.

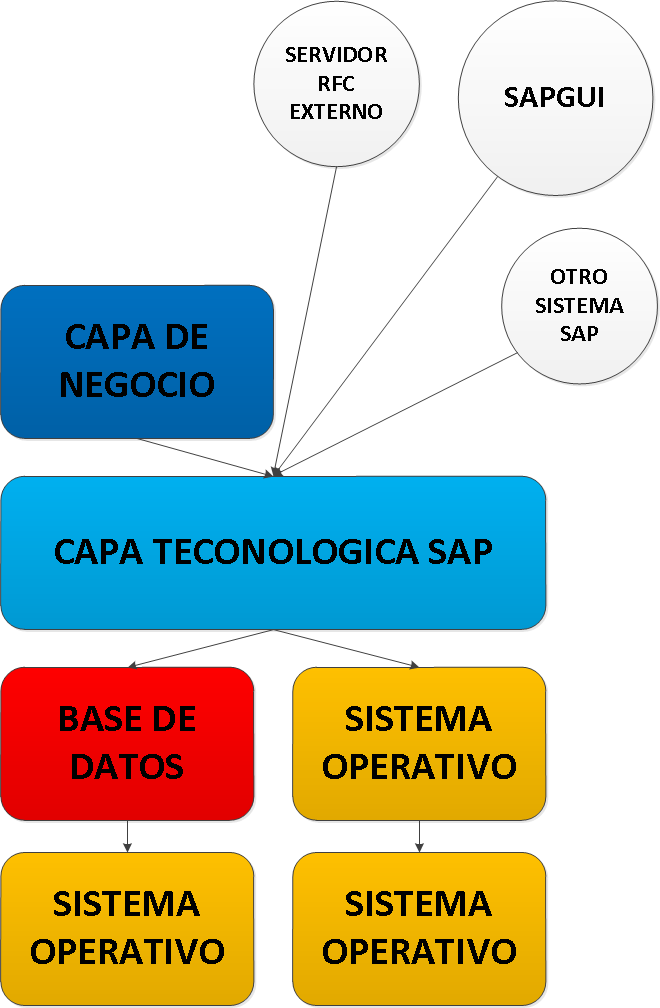

Con este conjunto de diagramas se ha explicado un enfoque típico:

Base de referencia de seguridad de SAP: una perspectiva

Los diagramas a continuación muestran un enfoque típico para la estructura de seguridad de SAP. En este modelo, se asignan los roles de seguridad para los usuarios de SAP según los requisitos de negocios específicos. Estos roles se asignan a usuarios individuales o a grupos de usuarios. Estos roles se asignan en el nivel de organización que es apropiado para la implementación.

Diagrama 1: Modelo de Roles de Seguridad

En el diagrama 1 se muestra el esquema general de un modelo de roles de seguridad. El modelo se compone de tres niveles principales: el nivel de usuario, el nivel de organización y el nivel de aplicación. El nivel de usuario contiene los roles de seguridad individuales que se asignan a usuarios individuales. El nivel de organización contiene los roles de seguridad que se asignan a grupos de usuarios. El nivel de aplicación contiene los roles de seguridad asignados a cada aplicación específica.

Diagrama 2: Modelo de Autorización de Seguridad

En el diagrama 2 se muestra el modelo de autorización de seguridad. Esta estructura de seguridad se basa en una jerarquía de roles. Esto significa que los usuarios con los roles más altos tendrán más privilegios que los usuarios con roles más bajos. El modelo también incluye reglas definidas para controlar el acceso a los recursos. Estas reglas se pueden aplicar en un nivel de organización, de usuario o de aplicación. El modelo también incluye la implementación de métodos de autenticación fuertes para asegurar la seguridad de los recursos.

Diagrama 3: Modelo de Auditoría de Seguridad

En el diagrama 3 se muestra el modelo de auditoría de seguridad. Esta estructura es responsable de recopilar y almacenar información sobre los eventos de seguridad. Esta información se puede usar para detectar actividades sospechosas, analizar patrones de uso anormales y controlar el cumplimiento de la política de seguridad. Esta estructura también proporciona informes de auditoría para garantizar el cumplimiento de los requisitos de seguridad de la organización.

Con estos diagramas se ha explicado un enfoque típico para la estructura de seguridad de SAP. Esta estructura se compone de tres niveles básicos: el nivel de usuario, el nivel de organización y el nivel de aplicación. Además, el modelo de seguridad incluye la implementación de un sistema de autorización y de auditoría para garantizar el cumplimiento de los requisitos de seguridad.

¿Qué comprende la plantilla de referencia de seguridad de SAP?

Base de referencia de seguridad de SAP: una perspectiva

La plantilla de referencia de seguridad de SAP ofrece una visión general de los aspectos clave de la seguridad en SAP. Esta plantilla se usa para ayudar a los usuarios a comprender mejor los requisitos de seguridad en una implementación de SAP. La plantilla está diseñada para proporcionar una visión integral de la seguridad en SAP y contiene los siguientes temas:

Gestión de seguridad

Esta sección se centra en el diseño de la infraestructura de seguridad de SAP y aborda tópicos como la planificación de la seguridad, la gestión de usuarios, la gestión de roles y la gestión de autorizaciones.

Administración de seguridad

Esta sección se centra en los procedimientos administrativos necesarios para administrar la seguridad de SAP. Estos procedimientos incluyen la creación de usuarios, roles y autorizaciones, el monitoreo de usuarios y el análisis de actividades de usuario.

Seguridad de datos

Esta sección se centra en los aspectos relacionados con la seguridad de los datos. Estos aspectos incluyen el cifrado de datos, la prevención de la pérdida de datos y la protección de datos sensibles.

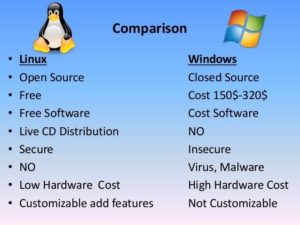

Seguridad de la red

Esta sección se centra en los aspectos relacionados con la seguridad de la red. Estos aspectos incluyen la configuración de la red, la protección contra amenazas externas, el análisis de tráfico de red y la monitorización de la red.

Gestión de vulnerabilidades

Esta sección se centra en los aspectos relacionados con la gestión de vulnerabilidades. Estos aspectos incluyen la identificación de vulnerabilidades, la evaluación de riesgos, la implementación de parches y la gestión de incidentes de seguridad.

Gestión de procesos de seguridad

Esta sección se centra en los procesos relacionados con la seguridad. Estos procesos incluyen la formulación de políticas de seguridad, el diseño de procedimientos de seguridad, la auditoría de seguridad y el cumplimiento de los requisitos de seguridad.

Creación de una línea de base de seguridad de SAP con la ayuda de la plantilla

Creación de una línea de base de seguridad de SAP con la ayuda de la plantilla: El objetivo de crear una línea de base de seguridad de SAP es garantizar que el sistema esté protegido contra cualquier ataque externo. Esto se logra mediante la identificación de cualquier amenaza potencial y la implementación de medidas adecuadas para su eliminación o prevención. La plantilla de línea de base de seguridad de SAP es un documento que contiene todos los requisitos de seguridad necesarios para el sistema. Esta plantilla incluye una lista de políticas, procedimientos, procesos y controles para garantizar la seguridad.

Los requisitos de seguridad incluyen la configuración de los parámetros de seguridad, la aplicación de parches, la actualización de los sistemas, la auditoría de seguridad, el control de acceso, la seguridad en la nube, la seguridad de la información y la seguridad de la red. Esta plantilla es una herramienta útil para ayudar a los administradores a cumplir con los estándares de seguridad de SAP. Esta plantilla se puede aplicar a cualquier entorno de SAP, incluidos los sistemas de producción, los de prueba y los de desarrollo.

La Base de referencia de seguridad de SAP (SRR) es un recurso útil para los administradores de sistemas que desean asegurar el cumplimiento de los estándares de seguridad de SAP. Esta base de referencia incluye una lista de los controles de seguridad necesarios para garantizar el cumplimiento de los estándares de seguridad. Esta base de referencia también incluye una lista de los parámetros de configuración necesarios para asegurar la seguridad de los sistemas de SAP. Esta base de referencia también proporciona información sobre el proceso de auditoría de seguridad de SAP. Esta información se puede utilizar para ayudar a los administradores a identificar cualquier amenaza potencial y a implementar medidas adecuadas para prevenir o eliminar estas amenazas.

¿Utiliza la validación de la configuración para garantizar el cumplimiento de una línea de base de seguridad de SAP?

La validación de la configuración es una parte importante de la Base de Referencia de Seguridad de SAP para garantizar el cumplimiento de una línea de base de seguridad. Esto implica verificar que los parámetros y configuraciones del sistema se hayan ajustado de acuerdo con los requisitos de seguridad. Esto también significa comprobar que los usuarios se hayan configurado correctamente para garantizar un acceso seguro al sistema. El objetivo de la validación de la configuración es asegurar que los requisitos de seguridad para un sistema SAP se cumplan.

Para asegurar el cumplimiento de la línea de base de seguridad de SAP, la validación de la configuración debe ser un componente clave de la gestión de la seguridad. El objetivo de la validación de la configuración es verificar que la configuración del sistema se haya ajustado de acuerdo con los requisitos de seguridad. Esto incluye verificar que los parámetros del sistema se hayan ajustado de acuerdo con los estándares de seguridad. También significa verificar que los usuarios se hayan configurado correctamente para garantizar un acceso seguro al sistema.

La validación de la configuración es un componente clave de la Base de Referencia de Seguridad de SAP para garantizar el cumplimiento de una línea de base de seguridad. Es un proceso que implica verificar que los parámetros y configuraciones del sistema se hayan ajustado de acuerdo con los requisitos de seguridad. Esto también significa comprobar que los usuarios se hayan configurado correctamente para garantizar un acceso seguro al sistema. Esto es esencial para garantizar que los requisitos de seguridad para un sistema SAP se cumplan. La validación de la configuración también se puede usar para detectar cambios no autorizados en la configuración del sistema. Esto es esencial para prevenir cualquier cambio no autorizado en el sistema que pueda afectar la seguridad.

Manex Garaio Mendizabal es un ingeniero de sistemas originario de España, conocido por ser el creador de la popular página web «Sapping». Nacido en 1985, Manex comenzó su carrera en el campo de la tecnología como desarrollador de software en una empresa local. Después de varios años de experiencia en la industria, decidió emprender su propio proyecto y así nació «Sapping». La página web se ha convertido en un referente en el mundo de la tecnología y ha sido utilizada por miles de personas alrededor del mundo. Gracias